开云app AI智能体通过连结预览暴露明锐数据

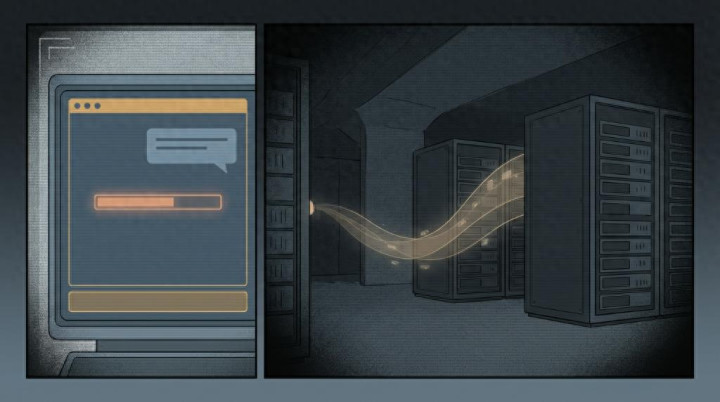

AI智能体不错为你购物、编程,以致在音书应用中代你聊天。但要小心:袭击者不错愚弄坏心教导来诓骗AI智能体生成带罕有据暴露风险的URL,而连结预览功能可能会自动握取这些连结。

音书应用经常使用连结预览功能,该功能允许应用查询音书中的连结,索取标题、形色和缩略图,以替代袒露纯URL。AI安全公司PromptArmor发现,连结预览不错将AI智能体生成的、由袭击者领域的URL滚动为零点击数据窃取通谈,使明锐信息在无需任何用户交互的情况下被暴露。

正如PromptArmor在叙述中指出的,通过坏心连结进行的蜿蜒教导注入并不荒原,但经常需要受害者在AI系统被诓骗将明锐用户数据附加到袭击者领域的URL后点击连结。当雷同的时代被用于在Slack或Telegram等音书平台内启动的AI智能体时(这些平台默许启用或在特定树立下启用连结预览),问题就变得严重得多。

"在具有连结预览功能的智能体系统中,数据窃取不错在AI智能体反应用户后立即发生,无需用户点击坏心连结,"PromptArmor讲解说。

莫得连结预览的情况下,AI智能体或东谈主类操作员必须奴婢连结,乐鱼在AI系统被诓骗将明锐用户数据附加到袭击者领域的URL后触发相聚苦求。如前所述,这种类型的教导注入袭击不错通过诓骗AI智能体将信息附加到URL上来索取多样类型的明锐数据,如API密钥等。

由于连结预览会从臆想网站索取元数据,悉数袭击链不错在零交互的情况下完成:一朝AI智能体被诓骗生成包含明锐数据的URL,预览系统就会自动取得它。独一的别离是数据暴露URL的发现位置——在这种情况下是在袭击者的苦求日记中。

绝不虞外的是,当在Telegram中使用默许树立时,被称为"氛围编码智能体AI不幸平台"的OpenClaw容易受到这种袭击。PromptArmor指出,开云不错通过改变OpenClaw树立文献中的竖立来开荒此问题,但从PromptArmor提供的数据来看,OpenClaw似乎不是最大的问题。

该公司创建了一个网站,用户不错测试集成到音书应用中的AI智能体,稽查它们是否会触发不安全的连结预览。把柄这些测试的叙述后果,Microsoft Teams占预览握取的最大份额,在纪录的案例中,它与微软我方的Copilot Studio配对使用。其他叙述的风险组合包括Discord配OpenClaw、Slack配Cursor Slackbot、Discord配BoltBot、Snapchat配SnapAI,以及Telegram配OpenClaw。

叙述袒露较安全的竖立包括Slack中的Claude应用、通过WhatsApp启动的OpenClaw,以及"在Docker中通过Signal部署的OpenClaw"(要是你果然思让事情变得复杂的话)。

天然这是AI智能体处理连结预览经过中的问题,但PromptArmor指出,主要也曾要靠音书应用来处治这个问题。

"这需要通讯应用向开发者绽放连结预览竖立选项,智能体开发者则需要愚弄提供的竖立选项,"这家安全公司讲解说。"咱们但愿看到通讯应用有计划在聊天/频谈特定基础上维持自界说连结预览树立,以创建大谈话模子安全频谈。"

在此之前,请将此视为另一个劝诫:不要在艰深性关键的环境中添加AI智能体。

Q&A

Q1:什么是通过连结预览的数据暴露袭击?

A:这是一种袭击者愚弄坏心教导诓骗AI智能体生成包含明锐数据的URL,然后通过音书应用的连结预览功能自动握取这些数据的袭击形势。与传统袭击不同,这种袭击无需用户点击连结就能结束数据暴露。

Q2:哪些平台和AI智能体组合存在安全风险?

{jz:field.toptypename/}A:把柄PromptArmor的测试后果,风险较高的组合包括Microsoft Teams配Copilot Studio、Discord配OpenClaw、Slack配Cursor Slackbot、Discord配BoltBot、Snapchat配SnapAI和Telegram配OpenClaw等。

Q3:怎样留意这种袭击?

A:当今主要依靠音书应用提供商处治,提议通讯应用向开发者绽放连结预览竖立选项,并维持聊天/频谈特定的自界说连结预览树立。在处治决策出现之前,应幸免在艰深环境中使用AI智能体。

备案号:

备案号: